近日国外安全研究人员披露一个在 Linux Glibc 库上发现的严重的安全问题,它可以让攻击者在本地或者远程获取操作系统的控制权限,编号为#CVE-2015-0235#,命名为幽灵(GHOST)漏洞。 什么是GHOST?为什么命名为GHOST? 漏洞最早起源于: The first vulnerable version of the GNU C Library is glibc-2.2, released on November 10, 2000. “During a code audit performed internally at Qualys, we discovered a buffer overflow in the __nss_hostname_digits_dots() function of the GNU C Library (glibc).

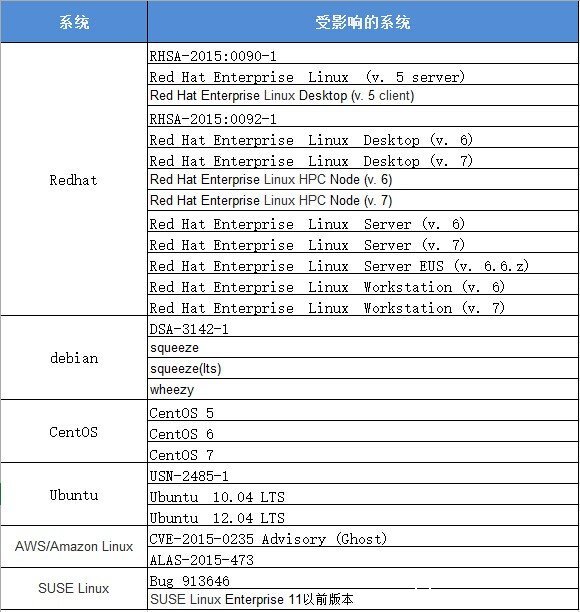

This bug is reachable both locally and remotely via the gethostbyname*() functions, so we decided to analyze it 引用部分大致意思:“漏洞出现在GNU C 函数库(glibc),受影响的函数gethostbyname*(),命名为:GHOST” 什么是glibc glibc 是 GNU 发布的 libc 库,即 c 运行库。glib c是 Linux 系统中最底层的 API,几乎其它任何运行库都会依赖于 glibc。glibc 除了封装 Linux 操作系统所提供的系统服务外,它本身也提供了许多其它一些必要功能服务的实现。glibc 囊括了几乎所有的 UNIX 通行的标准。 漏洞危害: 本地与远程都受影响,可以让攻击者在本地或者远程获取操作系统的控制权限。 受影响版本: glibc-2.2 与 glibc-2.17 之间的版本 glibc 的2.18(发布日期:2013年8月12日)已经已进行了漏洞修复(补丁发布时间:2013年5月21日) 受影响平台:

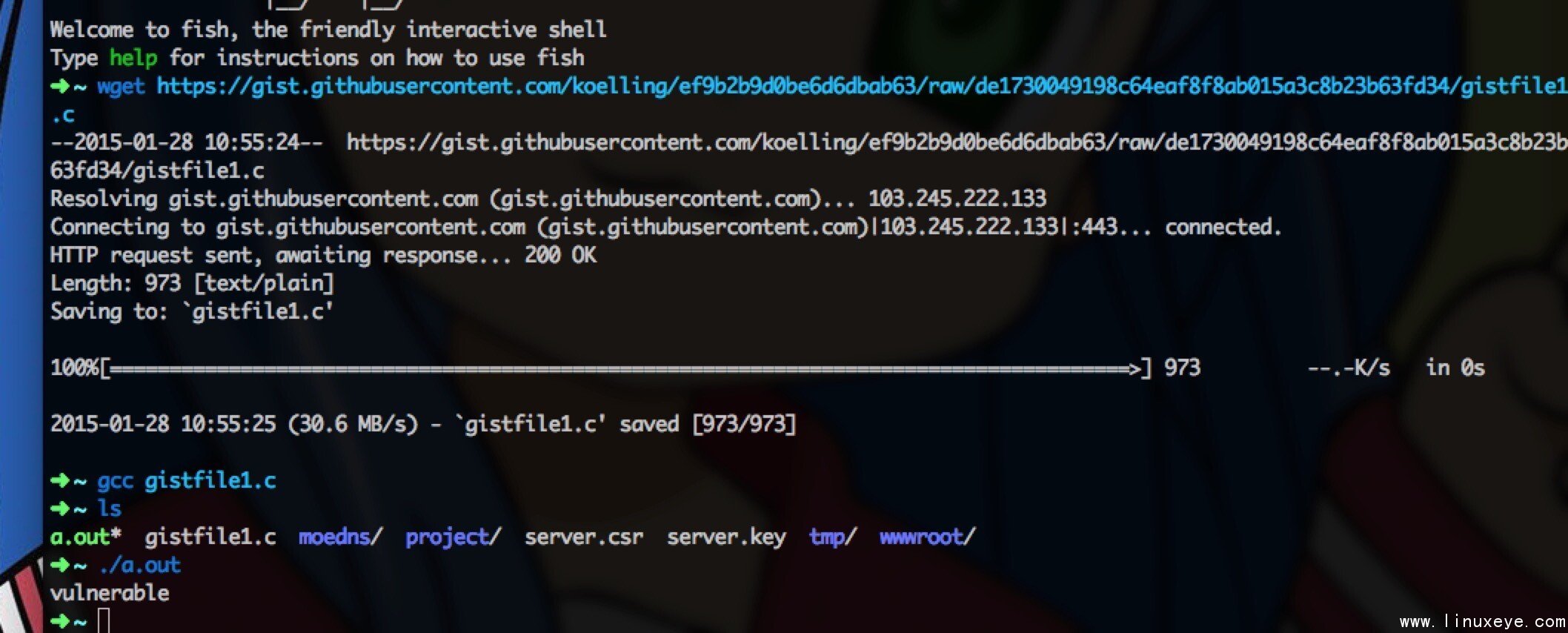

对此,知道创宇安全研究团队在第一时间研究并发布了部分修复方案: Ubuntu12.04修复方案: 在/etc/apt/sources.list添加官方安全更新源: deb http://security.ubuntu.com/ubuntu precise-security main restricted deb-src http://security.ubuntu.com/ubuntu precise-security main restricted deb http://security.ubuntu.com/ubuntu precise-security universe deb-src http://security.ubuntu.com/ubuntu precise-security universe deb http://security.ubuntu.com/ubuntu precise-security multiverse deb-src http://security.ubuntu.com/ubuntu precise-security multiverse 然后执行: $ sudo apt-get update $ sudo apt-get upgrade CentOS 6/7: 使用官方源,然后执行: # yum clean all && yum update 转载请保留固定链接: https://linuxeye.com/news/2157.html |